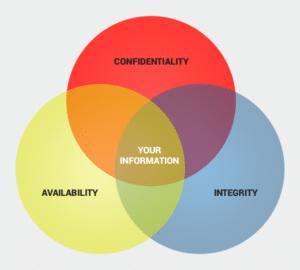

Il concetto fondamentale per parlare di sicurezza informatica si sviluppa attorno a 3 elementi di base: confidenzialità, integrità e disponibilità, conosciuti anche con l’acronimo CIA (Confidentiality, Integrity, Availability), da non confondere con la più famosa Central Intelligence Agency.

Uniti insieme, questi tre fattori ci permettono di parlare di qualsiasi concetto legato alla sicurezza.

la triade della sicurezza

Confidenzialità

Il concetto di confidenzialità è simile, ma non uguale al concetto di privacy. La confidenzialità è necessaria per garantire privacy e riguarda la nostra abilità nel proteggere i dati da tutti gli individui che non sono autorizzati a vederli.

Come esempio per capire quanto sia fondamentale mantenere la confidenzialità, consideriamo il caso in cui una persona stia prelevando dei soldi da un ATM.

In questo caso la persona si preoccuperà di mantenere segreto il suo PIN che, in associazione con la carta, gli permetterà di effetuare l’operazione, ma nel frattempo anche la società che gestisce l’ATM manterrà la confidenzialità riguardo le modifiche avvenute sul conto dopo il prelievo.

Nel caso in cui la confidenzialità venisse compromessa in un punto qualunque della transazione ci sarebbe quella che viene chiamata una violazione, e un successivo danno economico e di privacy (per l’individuo) e d’immagine (per la società).

La confidenzialità può essere compromessa dalla perdita di un qualsiasi apparecchio contenente dati sensibili, da una persona seduta dietro di noi che guarda la nostra password o il nostro PIN, da un attaccante che penetra nel nostro sistema e in generale in qualsiasi situazione in cui si verifica una perdita o un furto di dati.

I metodi più usati per assicurare confidenzialità sono la crittografia, la combinazione di nome utente e password (utilizzati per l’autenticazione), codici PIN e negli ultimi anni anche verifiche di identità basate sulla biometria (impronte digitali, riconoscimento vocale…).

Integrità

Per integrità si intende l’abilità di impedire che i nostri dati vengano modificati in modo non autorizzato o indesiderato.

Significa che i dati devono essere protetti sia da modifiche o cancellazioni non autorizzate, ma anche dal caso in cui un accesso autorizzato nel sistema provoca delle modifiche indesiderate.

Quindi per mantenere l’integrità non solo bisogna avere dei mezzi per impedire modifiche non autorizzate ai nostri dati, ma c’è anche bisogno della capacità di invertire cambiamenti autorizzati, qualora venissero annullati.

I file system di moderni sistemi operativi sono un ottimo esempio di meccanismo che permette di controllare i vari livelli di integrità.

Per impedire modifiche non autorizzate, tali sistemi implementano vari livelli di permessi, che esprimono cosa un utente non autorizzato può e non può fare su un dato file. Inoltre questi sistemi permettono di ripristinare o cancellare modifiche indesiderate in caso di errore.

Disponibilità

La disponibilità fa riferimento alla capacità di poter accedere ai nostri dati quando ne abbiamo bisogno.

Una perdita di disponibilità del servizio può essere riferita ad una grande varietà di errori o malfunzionamenti all’interno di un sistema, che non ci permettono di accedere ai dati.

Questi problemi di solito sono associati a malfunzionamenti del sistema operativo, attacchi di rete, guasti, errori, blackout.

Quando queste disfunzioni sono causate da attacchi esterni al sistema, vengono comunemente definiti attacchi DoS (Denial of Service), in quanto interrompono la normale accessibilità di un servizio.

Sistemi di backup locale o remoto, ridondanza dell’hardware e degli archivi, firewall e router configurati per neutralizzare attacchi DoS, gruppi di continuità, controllo dell’accesso fisico, monitoraggio delle prestazioni, sono solo alcuni degli strumenti che servono per mantenere la disponibilità.